핵심 요약:

- 자동 추출: PDF, 이메일, 스캔 파일을 구조화된 JSON 또는 CSV로 변환

- Parseur의 장점: API와 웹앱을 모두 제공하여 통합 및 운영 모니터링이 용이

- 컴플라이언스 대비: 내장 GDPR, 국외전송, 보안 기능으로 법률 준수 지원

- 운영 효율화: 추가 개발 없이 팀이 직접 파싱을 모니터·조정·개선

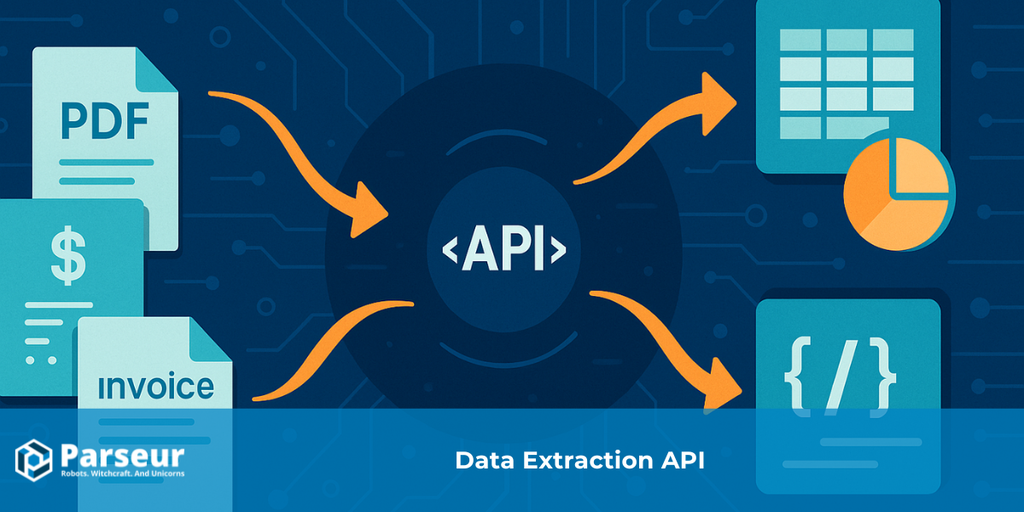

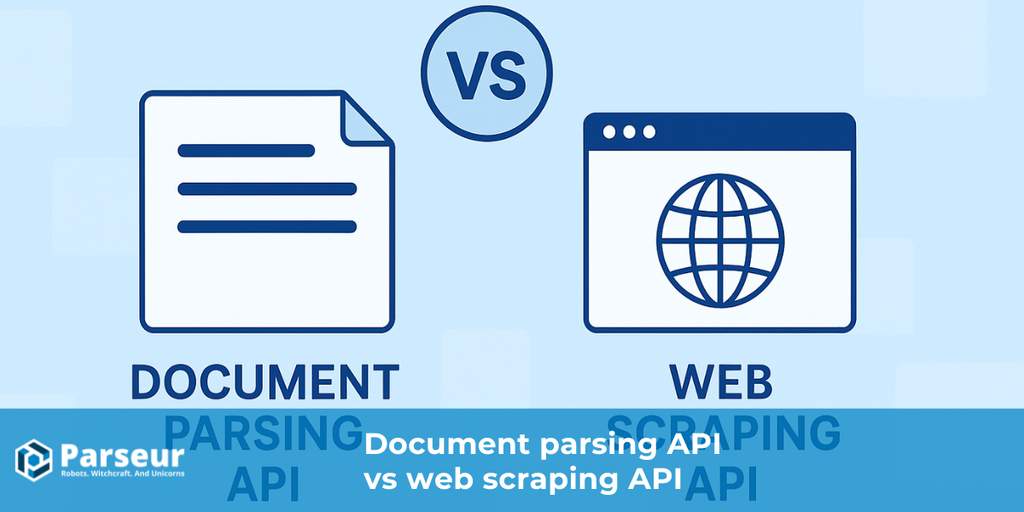

문서 데이터 추출 API는 기업이 PDF, 스캔파일, 이메일 등에서 JSON 또는 CSV 같은 정형 데이터로 전환하게 해 자동화, 데이터 분석, 규제 준수에 최적화된 업무 프로세스를 구축할 수 있도록 돕습니다. 대부분의 비즈니스 데이터는 비정형입니다: 지능형 문서 처리 시장(IDP) 통계에 따르면, 신규 비즈니스 데이터의 80–90%가 비정형(문서, 이미지 등)이지만, 실제 활용하는 조직은 약 18%에 불과합니다. 웹 스크래핑 API가 지적 재산권과 반(anti-)스크래핑 위험을 자주 유발하는 반면, 문서 파싱 API는 프라이버시, 데이터 보호, 계약 규정 내에서 작동합니다.

이 가이드에서는 2026년 기준 문서 추출 API 사용 시 고려해야 할 법적 쟁점(GDPR 준수, 데이터 처리 계약(DPA), 국경 간 데이터 전송 규정(EU, 미국, 브라질, 인도), 민감데이터 보안 요건 등)을 종합적으로 정리합니다.

문서(웹사이트 아님)를 파싱할 때 법적 쟁점의 변화는?

문서 추출 API로 문서를 파싱하는 것은 웹 스크래핑과 근본적으로 다릅니다. PDF, 이메일, 스캔 파일을 파싱할 때는 이미 합법적으로 보유하거나 수신한 파일을 처리합니다. 따라서 핵심 법적 초점이 ‘접근 허가’에서 ‘프라이버시, 규제 준수, 계약상 책임’으로 이동합니다.

먼저 역할 정립: 컨트롤러 vs 프로세서

GDPR(28조) 및 글로벌 개인정보보호법 체계에서 귀사가 데이터 컨트롤러인지 프로세서인지 명확히 구분해야 합니다:

- 컨트롤러: 개인정보의 수집·처리 목적과 방법을 결정합니다. 합법적 근거, 정보주체 권리, 데이터 보유·삭제 정책 등 법적 책임을 집니다. 단, 이 책임의 무게는 조직마다 다릅니다. 소규모 기업은 상대적으로 데이터 규모가 적지만, 대기업은 데이터 볼륨과 복잡도가 훨씬 더 커집니다.

업계 조사에 따르면, 2025년 영국 정보위원회 조사에서 83%의 컨트롤러 조직이 연간 1,000명 미만 데이터만 처리하는 반면, 대기업의 54%는 1만 명 이상의 데이터를 관리합니다.

- 프로세서: 컨트롤러의 공식 지시에 따라서만 데이터를 처리합니다. 기술적·조직적 보호 조치 이행, 기록 유지, 규제 준수 지원 등이 역할입니다.

문서 추출 API 활용 시, 귀사는 컨트롤러이고 Parseur 같은 API 제공자가 프로세서입니다. 이 구분이 DPA 체결, 보안 책임, 사고 대응 등 모든 법적 프로세스를 규정합니다.

EU GDPR 기준 핵심 프라이버시 원칙

문서 파싱 즉, 문서 데이터 추출 API를 활용할 경우 이미 합법적으로 보유·수신한 정보를 처리하므로 법적 의무가 프라이버시와 컴플라이언스에 집중됩니다. 특히, EU GDPR이 글로벌 기준이 된 만큼 추출 데이터에 개인정보 또는 민감정보가 포함될 경우 더욱 엄격한 규정이 적용됩니다.

자동화와 개인정보보호를 병행하며, 데이터 최소화, 목적 한정 등 GDPR의 기본 원칙을 꼭 따라야 합니다.

1. API 기본: GDPR 원칙 (5조)

PDF, 이메일, 양식 등 모든 입력 워크플로우는 다음 원칙을 지켜야 합니다:

- 적법성·공정성·투명성: 계약 이행, 동의 등 유효한 법적 근거 확보와 사용자 고지

- 목적 한정: 지정한 목적 외 데이터 수집·사용 불가

- 데이터 최소화: 꼭 필요한 필드(예: 인보이스 총액)만 추출, 전체 첨부 추출은 자제

- 정확성: 필드 정확성 검증 및 다운스트림 시스템 오류 방지

- 보관기한 제한: TTL, 자동 삭제 등 불필요한 데이터 보관 방지

- 무결성·기밀성: 암호화, 접근제어, 비정상 행위 모니터링 등

베스트 프랙티스: 필드별 추출, 보관기한 TTL 옵션 등 원칙을 API 기본값 또는 설정으로 즉시 적용

2. 설계 및 기본 단계에서의 데이터 보호 (25조)

GDPR은 설계·운영단계부터 프라이버시 내재화(Data Protection by Design and by Default)를 요구합니다. 문서 추출 API 설계 예시:

- 기술 조치: 데이터 전송·저장 시 암호화, 데이터 의사화, 강력한 인증

- 관리 조치: 역할 기반 접근권한, 정기 보안 점검·교육

이런 원칙이 서비스 기능에 반영돼야 신뢰성을 높일 수 있습니다.

3. 처리 기록 관리 (30조)

컨트롤러/프로세서는 처리기록(Record of Processing Activities, RoPA) 필수. API 적용 시:

- 데이터 유형(인보이스, 계약 등)

- 처리 목적, 법적 근거, 저장 위치·기간, 보안 조치 등 기록

RoPA 템플릿을 제공해 고객의 규제 준수 부담을 줄일 수 있습니다.

4. 침해 통보 (33조)

침해를 인지한 즉시 72시간 이내 규제기관 신고 필수. 이를 위해:

- 사고 대응 프로세스, 담당자, 타임라인, 기관 연락처 사전 지정

- 정기적 모의훈련(드릴)로 실제 대응력 확보

핵심: GDPR 준수는 체크리스트가 아니라, 문서 추출 전 과정에 프라이버시·보안·책임성을 내재화하는 것입니다.

Parseur의 GDPR 엄격 준수 방식

Parseur는 데이터 보호를 파싱 워크플로의 모든 단계에 내재화했습니다. 인프라부터 접근제어까지 보안, 규제준수, 데이터 통제가 최우선입니다. 자세한 내용은 Parseur Privacy & GDPR, Security & Privacy, 법률 페이지에서 확인 가능합니다.

- 전 구간 암호화: 데이터 전송·저장 모두 암호화 적용

- 접근통제·모니터링: 역할 기반 권한, 인증 필수, 실시간 시스템 모니터링

- 데이터 최소화·보관기간: 필요한 필드만 추출, 문서 처리 후 자동 삭제 옵션

- 외부 인증: 2025년 Astra Security 침투 테스트 통과 및 모든 취약점 개선, A+ 등급 획득

고객이 규제 요건을 쉽게 충족하고, Parseur API가 안전·신뢰·감사 가능 체계를 갖추도록 설계되었습니다.

계약 체계: 법적 분쟁 방지의 기초

견고한 문서 추출 API 계약은 규제 준수의 초석입니다. 데이터 처리 역할, 위험 부담, 고객·규제자 대응을 반드시 명문화해야 합니다.

1. 데이터 처리 계약(DPA) – GDPR 28조

EU에서 컨트롤러를 대표해 데이터 처리 시 DPA 필수. 다음 내용 포함 필요:

- 처리 범위·성격·목적 구체 명시

- 컨트롤러 지시 이행 조건 명확화

- 기밀성, 보안, 침해 통보 의무화

- 감사 및 검사 권한 포함

- 서브프로세서 동일 의무 부여

DPA 표준 예시 조항:

- “프로세서는 전송 및 저장 시 개인정보를 암호화하는 등 위험에 맞게 기술·조직적 조치를 유지해야 한다.”

- “프로세서는 정보 유출 인지 시 즉시, 가능하면 24시간 이내 컨트롤러에 통보해야 한다.”

- “프로세서는 정보주체의 접근, 삭제, 이동 요청 이행을 지원한다.”

2. 서브프로세서 투명성

고객은 데이터 접근 주체 정보를 원합니다.

- 서브프로세서 목록(명칭, 위치, 역할) 공개

- 변경 시 사전 안내제: 이메일, 공지, 이의제기 기간 등

이로써 규제 의무와 신뢰를 모두 충족시킴.

3. 보안 특약

보안 조항을 계약서에 명확하게 포함, DPA에 보안 특약(Security Exhibit) 첨부:

- 최소 보안: 전송(TLS 1.2+), 저장(AES-256) 암호화, 강력 인증, 취약점 관리

- 침해 대응: 규제기관 72시간/고객 SLA 기준 통보 의무

- 감사 가능성: 연 1회 제3자 침투테스트 및 후속 개선 의무

4. 소유권 & IP(지적재산권) 명확화

소유권 구분:

- 입력 문서: 고객 소유

- 아웃풋(추출 JSON): 관행상 고객 소유, 계약서에 명확히 규정

- 벤더 IP: 데이터 처리 방식·AI모델·플랫폼 코드는 API 제공자 소유

참고:

- 미국: 추출된 사실은 저작권 대상 아님(Feist Publications v. Rural), 원문은 보호 대상일 수 있음

- EU: 데이터베이스 지침(96/9/EC) 적용—대규모 데이터 추출 시 별도 라이선스 필요 가능성 있음, IP 검토 필수

국경 간 데이터 전송(EU→비EU)

EU 개인정보를 유럽경제지역(EEA) 이외에서 처리할 경우 GDPR 5장(44–49조) 적용. 합법적 데이터 전송 체계를 구성해야 합니다.

1. 핵심 원칙: 적정성 미확보 시 데이터 이전 불가

EU 데이터가 비EEA 국가로 저장·접근·전송될 때는 적정 전송 메커니즘 필수.

2. 합법적 전송 수단

적정성 결정 (45조):

EU 집행위에서 어떤 국가의 법이 “적정”하다고 선언할 수 있습니다.

- 예시: 2023년 7월 10일 채택된 EU-미국 데이터 프라이버시 프레임워크(DPF)는 요건을 갖춘 미국 기업이 EU 개인정보를 추가 조치 없이 받을 수 있게 합니다.

- 공식 EU 위원회 DPF 페이지 참고.

표준계약조항(SCC) (46조):

EU 표준 계약조건 및 데이터 이전 영향평가(TIA) 필요

- 암호화, 마스킹 등 추가적 보호 필수

구속적 기업 규정(BCR) (47조):

다국적 기업 내부 규정(사전 승인 필요)

예외(49조):

동의 등 일시적 예외, 가능한 한 제한적으로만 사용

3. TIA(Transfer Impact Assessment) – EDPB 권고

SCC 활용 시 반드시 TIA 작성:

- 데이터 흐름 및 목적지 특징 분석

- 현지 감시·접근 위험 평가

- 필요한 경우 추가 보호수단(종단간 암호화 등) 적용

- 문서화 및 정기적 재심사

4. Parseur의 국경 간 데이터 이전 정책

- EU 데이터 분리 저장: Parseur는 EU내 데이터센터를 두어 국제 이전을 최소화합니다.

- SCC·DPF: 불가피한 전송 상황에서는 2021년형 SCC와 TIA 결합, EU-미국 DPF 인증 서브프로세서 활용

- 암호화: 전송(TLS 1.2+), 저장(AES-256) 등 전구간 암호화

- 투명한 통제: 데이터 흐름도·서브프로세서 목록 고객에게 상시 제공

자세한 내용은 데이터 처리 계약서에서 확인하세요.

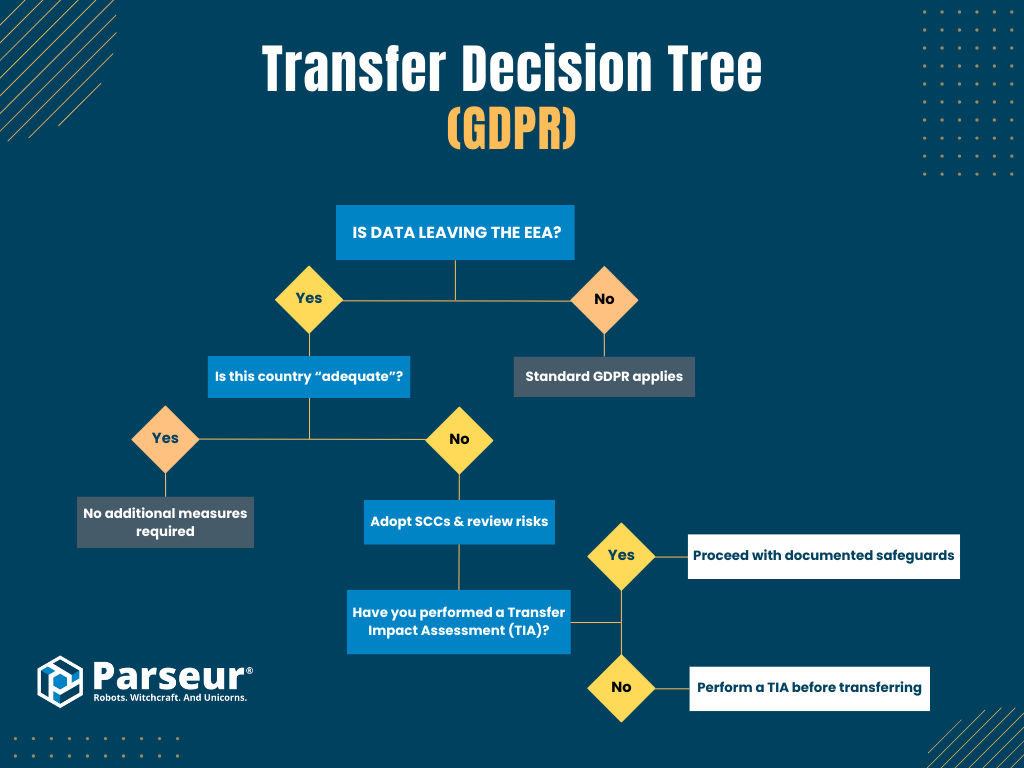

전송 결정 트리(GDPR):

- EEA 밖 데이터 이동 여부

- 아니오: GDPR 표준 적용

- 예: 아래 단계로 진행

- 목적지 적정성 승인 여부

- 예: 추가 조치 불요

- 아니오: SCC 체결 및 위험 평가

- TIA 수행 여부

- 예: 문서화된 보호조치와 함께 전송

- 아니오: TIA 우선 실시

SCC+TIA 적용 체크리스트

- 2021년 최신 SCC 계약

- TIA 작성: 현지 법령·감시 위험, 보호조치(암호화, 권한통제) 명시

- 기술적 보호: 전구간 암호화, 권한 체계

- 문서 증빙: SCC, TIA, 감사기록 사전 준비

- 정기적 재평가: 연 1회 이상 또는 정책·법령 변화 시

이 절차를 따르면 문서 추출 API도 글로벌 법률에 적합하게 운용할 수 있습니다.

주요 해외 개인정보보호법 준수 동향

GDPR이 글로벌 모범이지만 각국 개인정보보호법도 급격히 진화 중입니다. 각국 데이터를 취급한다면 맞춤형 규제 대응이 필수입니다.

스위스 FADP (revFADP, 2023.9.1 시행)

국제 이전은 엄격 기준. FDPIC 가이드에 따른 위험 평가 및 고위험 침해 발생 시 신고 의무. 스위스 외 지사도 현지 대표 지정 의무 가능(14조).

API 제공·사용 시:

- 고객 지시에 따른 프로세서 역할, DPA 및 서브프로세서 고지

- SCC+스위스 부칙, 현지 처리 옵션 지원

- FDPIC 기준 맞춤 침해대응

캘리포니아 CCPA (CPRA 포함)

CCPA/CPRA는 소비자 권리(정정, 민감정보 사용 제한 등), 주법 집행 및 캘리포니아 프라이버시국 감독 하에 실행됩니다. 서비스 제공자 계약에는 제한(이용·보유·공개 금지), 판매/공유 금지, 접근권 대응 지원, flow-down 등 §7051의 세부 요건이 강화됩니다.

API 제공·사용 시:

- 벤더를 §7051 준수 서비스 제공자로 계약, 접근/정정/삭제 권리 지원 로그·내보내기 기능 구성

- 암호화·접근권한 및 JSON 데이터 보관기한 최소화

싱가포르 PDPA

- 핵심 의무(책임, 동의 획득, 목적 제한, 고지, 정확성, 보호조치, 보관기한, 이전 제한 등) 준수

- 침해 시 규제기관(PDPC) 및 정보주체 통보 – 가이드 기준 시기·내용 준수

API 제공·사용 시:

- 보관·삭제 자동화, 목적 고지, 해외이전 보호 메커니즘 내재화

- PDPC 가이드에 맞춘 사고 관리 플랜 마련

브라질 – LGPD

브라질 **LGPD(법률 13,709/2018)**는 GDPR과 유사한 원칙을 적용하며, 2021년 8월부터 완전 시행 중입니다.

- 적용 범위·원칙: 브라질 내 개인정보 처리·제공 서비스 모두 적용. 합법성, 목적 제한, 적정성, 필요성, 투명성, 보안 등 핵심 원칙

- 법적 근거: 동의, 계약 필요성, 정당 이익 등 GDPR과 유사

- 규제기관: ANPD(브라질 데이터보호청)이 가이드라인 발표 및 집행

- 국경간 이전: 적정성 결정/계약조건/명시적 동의 등만 허용

- Parseur 대응: Parseur의 세분화된 접근권한, 암호화, 투명한 서브프로세서 명시 등은 LGPD의 보안과 책임 요건에 부합, 고객 컴플라이언스 작업 용이

인도 – DPDP Act, 2023

인도 DPDP Act, 2023은 전면적 개인정보 프레임워크로 2023년 8월 제정, 2025년까지 시행체계 완비 예정.

- 현황: 2023년 8월 제정, 시행령·준수 가이드라인은 2025년 현재 진행 중

- 주요 내용:

- 합법적 처리: 동의 또는 법 정의 정당한 사용만 허용

- Fiduciary 의무: GDPR 컨트롤러와 유사, 보안·목적 제한·침해 통보 의무 포함

- Significant Data Fiduciary: 일정 기준 이상 조직 DPO 임명·정기적 감사 의무

- 국외 이전: 제한적, 세부 세칙은 2025년 확정 예정

- Parseur 대응: 필드별 최소화, 감사로그 등은 DPDP 대비 기술적 체계로, 신속 도입 가능

보안·보관·삭제: 실증 가능한 체계 마련

법은 강력한 보안과 보관·삭제 규정, 그리고 실제 운영 및 입증 가능한 체계를 요구합니다. 문서 추출 API는 프라이버시 중심 설계와 컴플라이언스 입증 자료(로그, 정책 등)를 갖춰야 합니다.

원칙 → 통제 실천

- 데이터 최소화: 꼭 필요한 필드만 추출, Parseur는 필드 단위 추출 제공

- 보관기한 제한: TTL 통해 문서별 자동 삭제 가능, Parseur는 자동 삭제 규칙 지원

- 무결성·기밀성: 전송(TLS 1.2+)/저장(AES-256) 암호화, RBAC(역할 기반 접근제어), 불변 감사로그 등 구현

보관 주기/삭제 프로토콜

- 유형별 보관주기 설정(예: 인보이스 7년, 이력서 6개월)

- 자동 삭제 규정 운영

- 불변 감사로그로 상시 감사 대비. Parseur는 처리·웹훅·사용자 이력을 변경 불가 로그로 제공

침해 대응·사고 관리

- GDPR 침해 통보: 인지 72시간 내 신고

- 미국 등: 피해자에 신속 알림 의무

- 권장: RACI 기반 침해 대응플랜(runbook) 마련

- Parseur: Astra 2025 펜테스트 A+ 통과, 상시 취약점 점검

DPIA & 문서 추출 리스크 분석

**데이터 보호 영향 평가(DPIA)**는 고위험 개인정보 처리 시 필수입니다. GDPR 35조 기준 아래의 경우 필수:

- 대규모 민감정보(건강, 생체, 금융 등) 처리

- 체계적 모니터링·프로파일링

- 신기술로 권리 및 자유에 고위험 유발 시

문서 추출 API는 PDF, 스캔, 이메일 첨부 등에서 숨은 PII/PHI 존재, 머신러닝 기반 추출 시 민감정보 오분류 가능성이 있어 DPIA 대상이 되는 경우가 많습니다.

주요 평가리스크

- 과도한 필드 추출

- 숨은 민감정보 오탐

- 국경간 데이터 노출

- 자동분류 오류

- 접근제어 미흡

Parseur의 리스크 대응

- 필드 최소화 가능: 추출 필드 직접 관리

- 접근통제·감사로그: 완전 추적성 제공

- 안전 호스팅·SCC 체계: EU/미국 센터, SCC 적용

- 외부 인증: Astra 2025년 A+ 펜테스트

“출력 데이터 소유권 논란” – 저작권 & 데이터베이스권 요약

문서에서 데이터를 추출할 때 아웃풋 데이터 소유권이 쟁점이 될 수 있습니다.

미국: 사실 vs 표현의 저작권 여부

미국법상 사실 데이터는 저작권 보호 불가. 즉, 인보이스 금액, 날짜 등은 저작권이 없지만 원문은 보호받을 수 있습니다.

- 계약 명확화: 문서 처리·아웃풋 사용 권리나 소유권을 계약서/서비스약관에 명시

- 입력/출력 데이터 구분: DPA, 서비스약관에 소유권 귀속 명확히 표시

EU: 데이터베이스권 등

데이터베이스 지침(96/9/EC)하에 투자가 수반된 데이터베이스는 보호 가능. 대량 구조화 추출시 별도 라이선스 필요 가능성, 법적 리뷰 및 권리 검증 권장.

실무 조언

- 계약서에 명확히: 입력/출력 데이터 소유·사용권 규정

- 무단 처리 방지: 데이터 제공권 확보 확인

- 전문가 검토: 대규모 DB 추출이나 민감데이터 대응 시 법적 검토 필수

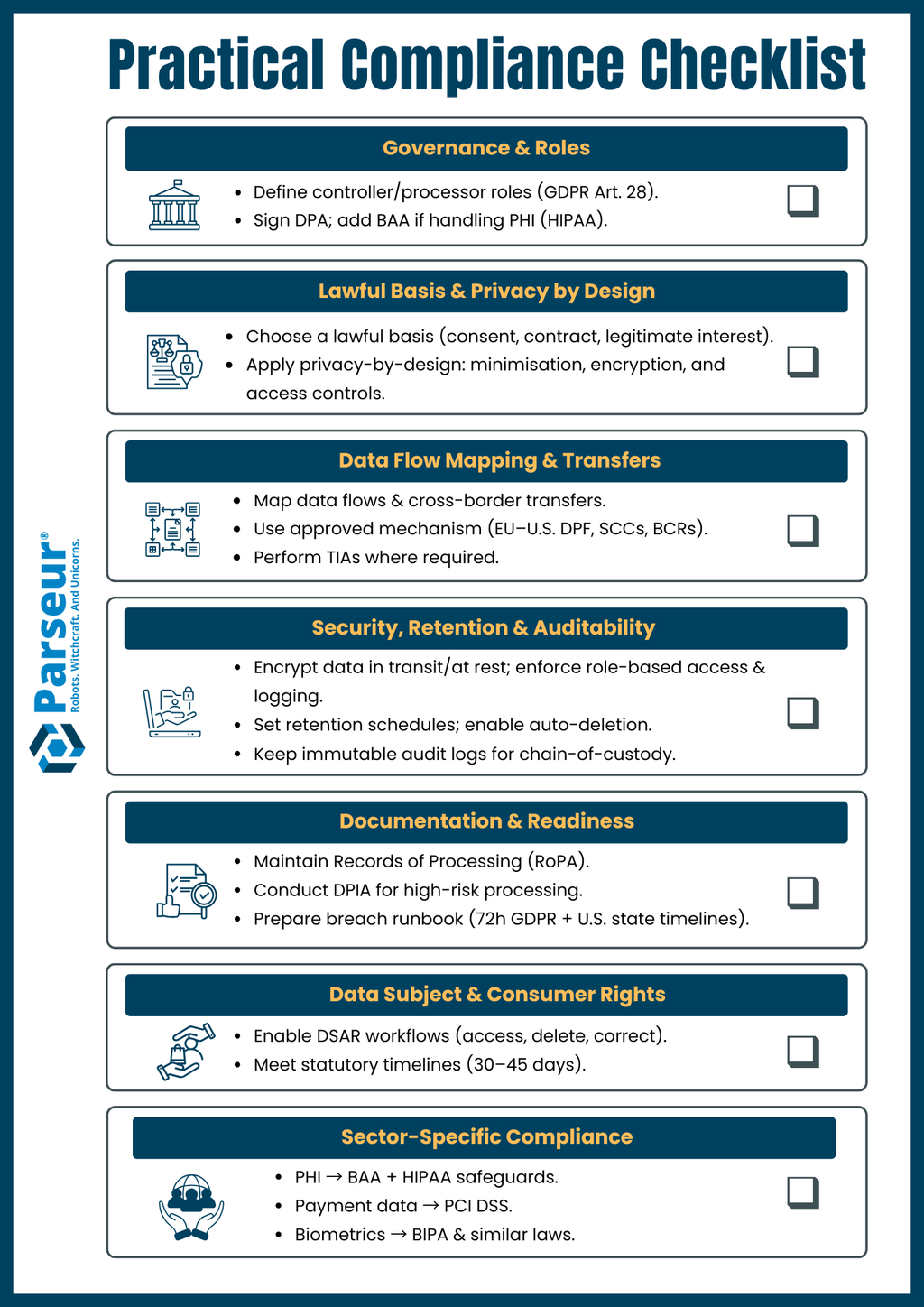

실전 컴플라이언스 체크리스트(복사 활용 가능!)

문서 데이터 추출 API의 글로벌 적법성·규제준수 체크리스트:

1. 거버넌스·역할 명확화

- 워크플로별 컨트롤러/프로세서 구분(GDPR 28조)

- DPA 혹은 BAA 등 업종별 계약 체결(PHI 처리시)

2. 법적근거·프라이버시 중심 설계

- 합법적 처리 근거 확보 및 목적 한정·최소화 문서화(GDPR 5–6조)

- 기본값 프라이버시 설계(데이터 최소화, 암호화, 접근제어 - GDPR 25조)

3. 데이터 흐름 및 이전 지도

- 국경간 이동도 작성 및 승인된 전송수단(EU–미국 DPF, SCC, BCR 등) 활용

- TIA(영향평가) 실시(EDPB 가이드)

4. 보안·보관·감사 대응

- 전송/저장 암호화, 권한제어, 로깅

- 데이터 유형별 보관/자동삭제

- 불변 감사로그 구축

5. 문서화 및 운영 준비성

- 처리 기록(RoPA) 유지(GDPR 30조)

- 고위험 처리시 DPIA 진행

- 침해 대응 시나리오 및 타임라인(72시간 GDPR/미국 기준) 준비

6. 정보주체 및 소비자 권리 지원

- DSAR(접근·삭제·정정 등) 워크플로우

- 법정 답변 기한 준수(30~45일 등)

7. 업종별 법령 대응

- PHI: BAA/HIPAA 보안 규정 추가

- 결제정보: PCI DSS

- 생체정보: Illinois BIPA 등

Parseur의 데이터 처리: 기본 내장 보안·프라이버시 원칙

Parseur는 데이터 보호를 모든 문서 파싱 프로세스에 내장합니다. 안전한 저장, 엄격한 프라이버시 통제, 고객 중심 데이터 접근·관리로 귀사의 데이터가 항상 안전하고 규제에 맞게 관리됨을 보장합니다.

자세한 정보는 Parseur Security and Privacy 및 웹사이트 하단 법률 섹션에서 확인 가능합니다.

데이터 저장/위치

Parseur의 모든 데이터는 EU(네덜란드) 내에 안전하게 호스팅되어 물리적·법적 GDPR 요건을 충족합니다.

인프라·지속 보안 점검

Parseur는 상시 모니터링·정기 업데이트로 보안을 보장합니다. 취약점 스캔은 API, 라이브러리, 인프라를 대상으로, OWASP Top 10, SANS 25 표준을 적용합니다. 엔터프라이즈 고객은 보안 감사 및 펜테스트 전체 리포트를 열람할 수 있습니다.

암호화 프로토콜

전송: TLS v1.2 이상(SSLv2/v3, TLS1.0/1.1 비활성화)

저장: AES-256 기본

모든 데이터는 Let’s Encrypt 인증서 기반 HTTPS로 안전하게 전송됩니다.

계정 보안

비밀번호는 평문저장이 아닌, PBKDF2+SHA-256 해시·솔팅-강화·반복 적용으로 업계 최고 수준으로 보호합니다.

서비스 신뢰성

가동률 목표 99.9%(엔터프라이즈 옵션 99.99%), 이메일 인입은 최대 24시간 자동 재시도, 이중처리 지원 등 고가용성

프라이버시 및 권한통제

데이터 소유·통제는 전적으로 고객 귀속, Parseur는 고객 지시에 따른 프로세서로서 판매·제3자 공유 일체 금지. 내부 접근은 고객 승인이나 지원 목적에 한정. 모든 직원이 GDPR/데이터 보호 교육 이수.

컴플라이언스 인증 및 호스팅

Parseur는 Google Cloud Platform(GCP) 인프라에서 운영되며 ISO 27001 준수를 계승합니다. Parseur DPA에서 세부 기술·운영 보안조치 확인 가능

데이터 보관/삭제

고객이 직접 보관주기 설정(우편함별 최소 1일/Process-then-Delete 기능으로 처리 후 즉시 삭제)

침해통보 정책

정보 침해 시 48시간 내 고객 알림, 상시 모니터링 및 전체 구간 암호화

보안심사 및 연구자 정책

엔터프라이즈 보안 설문 응답 제공, 일반 고객용 표준 보안 답변 리스트, 연구자 취약점 안전 신고 공식 프로세스 마련

Parseur가 문서 추출 API를 선도하는 이유

문서 추출 API는 데이터 프로세싱을 혁신해 더욱 빠르고 정확하며 대량처리가 가능하게 합니다. Parseur는 강력한 API와 직관적인 웹앱의 조합을 제공해 개발자는 완전한 통합, 운영팀은 별도 개발 없이 손쉽게 관리·모니터링·최적화를 실현할 수 있습니다.

2026년 이후, 문서 추출 API 선택 기준은 단순 PDF 파싱을 넘어서 얼마나 운영·보안·규제 요구에 부합하는지로 이동합니다. Parseur는 클릭 몇 번이면 JSON 스키마 정의, 이메일 및 첨부 파일 자동 추출, 내장 규제 대응 워크플로우 등으로 실무·미래를 아우르는 문서 자동화 솔루션을 마련했습니다.

앱에 문서 데이터 추출을 쉽고 빠르게 결합하고, 팀이 전체 프로세스를 손쉽게 제어하길 원한다면 Parseur는 두 마리 토끼를 모두 잡는 플랫폼입니다. 빠른 도입, 쉬운 관리, 미래 지향성을 한 번에 실현해보세요.

마지막 업데이트